Le monde d'aujourd'hui est confronté à des violations de données, des menaces, des attaques et des intrusions très sophistiquées, car les pirates informatiques et les cybercriminels sont toujours en train de concevoir de nouvelles façons d'accéder à votre réseau domestique ou professionnel..

Il est donc urgent d'avoir une approche à plusieurs niveaux de la sécurité du réseau.

Les meilleurs logiciels de détection de la confidentialité et des violations de données, également connus sous le nom de systèmes de détection d'intrusion (IDS), ou parfois appelés logiciels de prévention de la perte de données (DLP), sont déployés pour défendre votre réseau contre les attaques et les menaces de haute technologie qui émergent quotidiennement..

En tant qu'outils de sécurité réseau, ces logiciels de détection des violations de la vie privée détectent tout exploit de vulnérabilité destiné à attaquer vos applications ou votre PC et vous aident à surveiller votre réseau ou votre système..

Le logiciel commun de détection des atteintes à la vie privée peut être:

- en fonction de votre réseau (surveiller le trafic entrant et sortant sur le réseau)

- basé sur l'hôte (protège l'ensemble du réseau)

- basé sur les signatures (surveiller les paquets et comparer avec la base de données des signatures)

- basé sur des anomalies (surveiller le trafic réseau par rapport à une base de référence établie)

- réactif (détecter les activités malveillantes et réagir en conséquence)

- passif (détection et alerte)

Le meilleur logiciel de détection des violations de données utilise à la fois des stratégies basées sur l'hôte et le réseau pour une protection renforcée.Vous trouverez ci-dessous quelques-uns des principaux outils que vous pouvez utiliser pour rester à jour et protégé contre toutes les menaces..

Meilleur logiciel de détection de violation de données à coupler avec votre PC

1AVG Business Security

AVG propose une solution de détection des violations de données de premier ordre conçue pour les entreprises couvrant chacun de vos besoins en matière de protection, des alertes par e-mail instantanées aux outils d'administration à distance.

En parlant d’administration à distance, vous pouvez installer, mettre à jour et configurer AVG sur vos appareils PC où que vous soyez et bénéficier d’une surveillance et de notifications en temps réel des menaces..

Regardons rapidement son principales caractéristiques:

- Cloud Management Console (déploiement rapide sur plusieurs points de terminaison, gestion des politiques, surveillance des menaces, planification des mises à jour et protection des appareils et du réseau à partir d'un seul emplacement)

- Fichier, e-mail, comportement et bouclier Web (protection à plusieurs niveaux contre les logiciels malveillants, les virus, le spam, les téléchargements nuisibles et les sites Web dangereux)

- Link Scanner et pare-feu intégré (pour filtrer le trafic réseau et empêcher les connexions suspectes)

- File Shredder (supprimez définitivement les fichiers que vous ne souhaitez pas récupérer)

- Protection SharePoint

AVG Business Security

Protégez votre entreprise avec le logiciel ultime de détection des violations de données optimisé par AVG! 61,41 $ Achetez-le maintenant 2Varonis

Ce logiciel de détection des violations de la vie privée est l'innovation de Varonis Systems, un éditeur de logiciels américain, et il permet aux organisations de suivre, visualiser, analyser et protéger leurs données..

Varonis effectue des analyses du comportement des utilisateurs afin de détecter et d'identifier les comportements anormaux et de se défendre contre les cyberattaques, en extrayant des métadonnées de votre infrastructure informatique.

Il utilise ensuite ces informations pour mapper les relations entre les objets de données, vos employés, le contenu et l'utilisation, afin que vous puissiez obtenir plus de visibilité sur vos données et les protéger..

Regardons rapidement son principales caractéristiques:

- Implémentation non intrusive du framework Varonis

- Logiciel de gouvernance des données DatAdvantage et moteur d'analyse IDU au niveau du moteur (analyse statistique)

- Surveillez les serveurs de fichiers, analysez les systèmes de fichiers et accédez en profondeur aux modèles (recommandations sur les changements)

- Détection des violations de la vie privée (configuration rapide et simple)

- Résolvez un certain nombre de défis et déterminez la propriété des données en fonction de la fréquence d'accès

- Effectue un audit d'utilisation

Varonis

Combinez visibilité et contexte pour repérer et répondre aux cyberattaques comme un pro! Démo Essayez maintenant 3Stealthbits

Il s'agit du premier fournisseur de solutions de gouvernance d'accès aux données qui prend en charge les référentiels de données non structurés et structurés, protégeant vos informations d'identification contre vos cibles les plus vulnérables.

Stealthbits est une société de logiciels de cybersécurité qui protège les données sensibles et les informations d'identification que les attaquants utilisent pour voler les données elles-mêmes.

Regardons rapidement son principales caractéristiques:

- Stealth Intercept (détecte, prévient et vous alerte en temps réel, vous permettant de bloquer les menaces avant qu'elles ne se transforment en catastrophes)

- Stealth Defend basé sur l'apprentissage automatique (outil d'analyse et d'alerte des menaces en temps réel pour défendre votre organisation contre les menaces avancées et les tentatives d'exfiltration et de destruction de vos données)

- Stealth Recover (vous permet de restaurer et de restaurer les modifications Active Directory pour maintenir un répertoire sécurisé et optimisé et de restaurer les domaines sans temps d'arrêt)

- Moniteur d'activité de fichiers Stealthbits (stockez l'accès aux fichiers et les modifications d'autorisation pour les serveurs de fichiers Windows et les périphériques NAS sans avoir besoin de journalisation native)

Stealthbits

Ne vous contentez pas de limiter l'accès à vos données. Passez au niveau supérieur en sécurisant Active Directory. Démo Essayez maintenant 4Suricata

Il s'agit d'un logiciel de détection des atteintes à la vie privée rapide, hautement robuste et open source développé par l'Open Information Security Foundation.

Suricata est capable de détecter les intrusions en temps réel, de prévenir les intrusions en ligne et de surveiller la sécurité de votre réseau.

Il comporte des modules tels que la capture, la collecte, le décodage, la détection et la sortie, en suivant le processus dans cet ordre. Il capture d'abord le trafic, puis le décode et spécifie comment le flux se sépare entre ses processeurs.

Regardons rapidement son principales caractéristiques:

- Solution multithread (utilise des règles, un langage de signature et des scripts Lua pour détecter les menaces complexes)

- Compatible avec tous les principaux systèmes d'exploitation, y compris Windows

- Traitement du trafic réseau sur la septième couche de modèle OSI (capacités de détection de malware améliorées)

- Détection et analyse automatiques des protocoles et accélération GPU

⇒ Obtenez Suricata

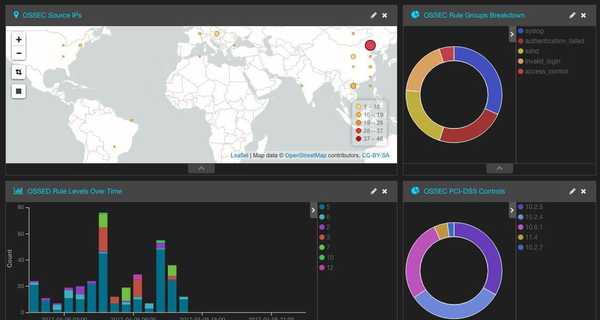

5OSSEC

OSSEC est un système de détection d'intrusion multi-plateforme et open source basé sur l'hôte. L'outil dispose d'un puissant moteur de corrélation et d'analyse, intégrant l'analyse des journaux et la vérification de l'intégrité des fichiers.

De plus, il existe une fonction de surveillance du registre Windows, vous pourrez donc voir facilement toute modification non autorisée du registre..

Il existe également une application centralisée des politiques, la détection des rootkits, des alertes en temps réel et une réponse active. En ce qui concerne la disponibilité, sachez qu'il s'agit d'une solution multi-plateforme, et qu'elle fonctionne sous Linux, OpenBSD, FreeBSD, macOS, Solaris et Windows.

Regardons rapidement son principales caractéristiques:

- Complètement libre

- Disponible sur presque toutes les plates-formes de bureau

- Moteur de corrélation et d'analyse

- Analyse des journaux, vérification de l'intégrité

- Surveillance du registre, vérification de l'intégrité des fichiers

- Détection de rootkit, alertes en temps réel

⇒ Obtenez OSSEC

6Renifler

Il s'agit d'un autre logiciel de détection des violations de la vie privée gratuit et open source créé en 1998, dont le principal avantage est sa capacité à effectuer une analyse du trafic en temps réel et une journalisation des paquets sur le réseau..

Les fonctionnalités incluent l'analyse de protocole, la recherche de contenu et les pré-processeurs, ce qui rend cet outil largement accepté pour détecter les logiciels malveillants de tous types, les exploits, l'analyse des ports et de nombreux autres problèmes de sécurité.

Regardons rapidement son principales caractéristiques:

- Modes de détection d'intrusion de renifleur, d'enregistreur de paquets et de réseau (le mode de renifleur lit les paquets et affiche les informations, l'enregistreur de paquets enregistre les paquets sur le disque, tandis que le mode de détection d'intrusion réseau surveille le trafic en temps réel en le comparant aux règles définies par l'utilisateur)

- Détectez les scans de ports furtifs, les attaques CGI, les sondes SMB, le débordement de la mémoire tampon et les tentatives d'empreinte du système d'exploitation

- Compatible avec diverses plates-formes matérielles et systèmes d'exploitation, y compris Windows

- Flexible et dynamique pour le déploiement

- Règles de détection d'intrusion faciles à rédiger

- Bonne base de support communautaire pour le dépannage

⇒ Obtenez Snort

Y a-t-il un logiciel de détection des atteintes à la vie privée que vous utilisez et que vous souhaitez que tout le monde connaisse? Partagez avec nous en laissant un commentaire dans la section ci-dessous.

FAQ: en savoir plus sur les violations de données et les outils de protection appropriés

- Comment les violations de données sont-elles découvertes?

Le moyen le plus simple consiste à utiliser des outils spécialisés de détection des violations de données ou des logiciels IDS capables de surveiller, d'identifier et de résoudre les anomalies en temps réel. Découvrez les meilleures options dans ce guide.

- Qu'est-ce qu'une violation de réseau?

Une faille de sécurité du réseau se produit lorsqu'un utilisateur ou une application non autorisé accède à un réseau. Des systèmes de détection d'intrusion sont déployés pour également surveiller et défendre votre réseau contre de telles vulnérabilités.

- Quelle est la différence entre une violation et un incident?

Un incident de sécurité fait référence à toute violation des politiques de sécurité pouvant conduire à l'exposition de données sensibles. Une violation de données est un type spécifique d'incident de sécurité.

Note de l'éditeur: Cet article a été initialement publié en février 2019 et a depuis été remanié et mis à jour en mai 2020 pour plus de fraîcheur, d'exactitude et d'exhaustivité..

- intimité

- Logiciel

- Guides de confidentialité Windows 10

Friendoffriends

Friendoffriends

![6 meilleurs logiciels de détection des violations de données [Home & Business]](https://friend-of-friends.com/storage/img/images_4/6-best-data-breach-detection-software-[home-business]_10.jpg)

![Tous les problèmes résolus par Windows Update Rollup [mai 2014]](https://friend-of-friends.com/storage/img/images/all-the-issues-fixed-by-windows-update-rollup-[may-2014].jpg)